Sécurité, protection des données

Pourquoi un ERP est un point sensible

Un ERP concentre des informations critiques : clients, facturation, pièces comptables, prix, marges et documents sensibles. La plupart des incidents ne viennent pas d’attaques “sophistiquées”, mais de faiblesses courantes : mots de passe réutilisés, sessions laissées ouvertes, phishing ou utilisateurs sur-habilités.

Approche ADLISS

- Politique d’accès : règles de mot de passe fort

- 2FA / MFA : protection supplémentaire à la connexion possible

- Gestion des sessions : durée, expiration, déconnexion automatique

- Révocation des IP en cas de départ ou suspicion

- Protection contre les ransomwares

- Journalisation des événements de sécurité

- Cloisonnement via rôles et droits d’accès avec séparation stricte au niveau applicatif

Supervision

Côté infrastructure, les serveurs sont maintenus et surveillés : mises à jour, journaux techniques, alertes et détection d’activités anormales (tentatives suspectes, charges inhabituelles, accès non attendus).

Sauvegardes et tests de restauration

La sécurité ne se limite pas à prévenir : des sauvegardes et des exercices de restauration sont réalisés pour vérifier la capacité à restaurer les données en cas d’incident (erreur, panne, attaque).

Traçabilité et logs

ADLISS respecte les exigences de la réglementation anti-fraude à la TVA (NF525). Cette norme impose la traçabilité des opérations ayant un impact sur les écritures (création, modification, suppression), au moyen de journaux inaltérables garantissant l’intégrité des données et leur valeur probante en cas de contrôle ou de litige.

Cette logique de traçabilité est appliquée de manière globale à l’ensemble de vos bases de données, bien au-delà du seul périmètre comptable.

Ces journaux sont consultables depuis l’interface et permettent d’identifier clairement qui a effectué une action, quand, et sur quel élément.

En complément de ces journaux applicatifs, d’autres mécanismes de sécurité sont en place au niveau des accès. Des journaux techniques enregistrent notamment les connexions, les téléchargements et certaines actions de lecture sensibles.

Ces données ne sont pas exposées dans l’interface utilisateur. Elles ne constituent pas des outils de suivi ou de contrôle des collaborateurs et ne sont pas utilisées à des fins de surveillance individuelle, conformément aux exigences du RGPD.

Elles sont conservées à des fins strictement sécuritaires et techniques : détection d’accès anormaux, analyse d’incidents, investigation en cas de compromission ou de suspicion d’usage frauduleux.

Les actions de lecture sensibles, telles que le téléchargement de documents, sont ainsi bien enregistrées, non pour « fliquer » les utilisateurs, mais pour protéger les données et le système en cas d’incident de sécurité.

Cloisonnement

Cloisonnement entre sociétés

Si votre structure gère plusieurs sociétés, chacune dispose de son propre périmètre de travail. Le cloisonnement est appliqué de manière adaptée selon la nature des données et les usages métier.

Le listing clients sont partagé afin d’éviter les doublons et de faciliter le suivi commercial transversal. Chaque société conserve toutefois ses propres documents, devis et factures.

Les produits peuvent faire l’objet d’un cloisonnement partiel : un catalogue commun est possible, avec des règles propres à chaque société, notamment en matière de gestion des stocks et de disponibilités.

La facturation et la trésorerie sont quant à elles strictement cloisonnées : aucun mélange des écritures, des règlements ou des journaux comptables entre sociétés.

La GED s’adapte aux usages : certains documents peuvent être partagés lorsque cela a du sens, tandis que les pièces sensibles restent rattachées à une société précise.

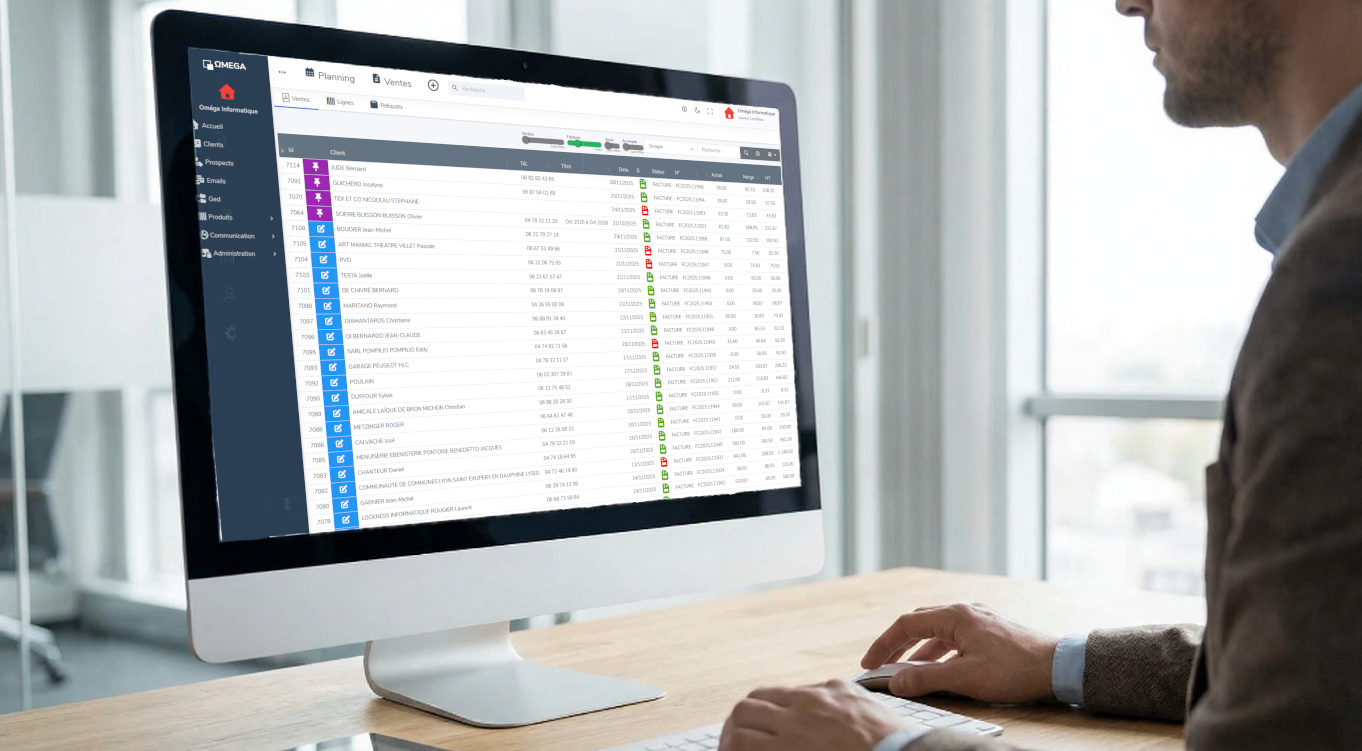

Cloisonnement des utilisateurs

Les utilisateurs n’ont pas tous le même accès. Chaque collaborateur dispose de droits définis selon son rôle (compta, commercial, ADV, direction, etc.). L’interface, les actions possibles et les données accessibles s’adaptent automatiquement à ces droits.

Une sécurité simple et efficace

Ce cloisonnement évite les erreurs, les mauvaises manipulations et les accès inutiles. Un collaborateur ne peut agir que dans le cadre de son travail, et uniquement sur ce qui le concerne.